Cyberattacke legt Verwaltung von Potsdam lahm

golem.de schreibt, dass die Verwaltung von Potsdam wieder einer Ransom-Attacke zum Oper gefallen ist und nun offline ist. Vermutlich nicht ausreichend gepatchte Citrix-Server gaben der REVIL-Gruppe eine Zugangsmöglichkeit zu den Systemen.

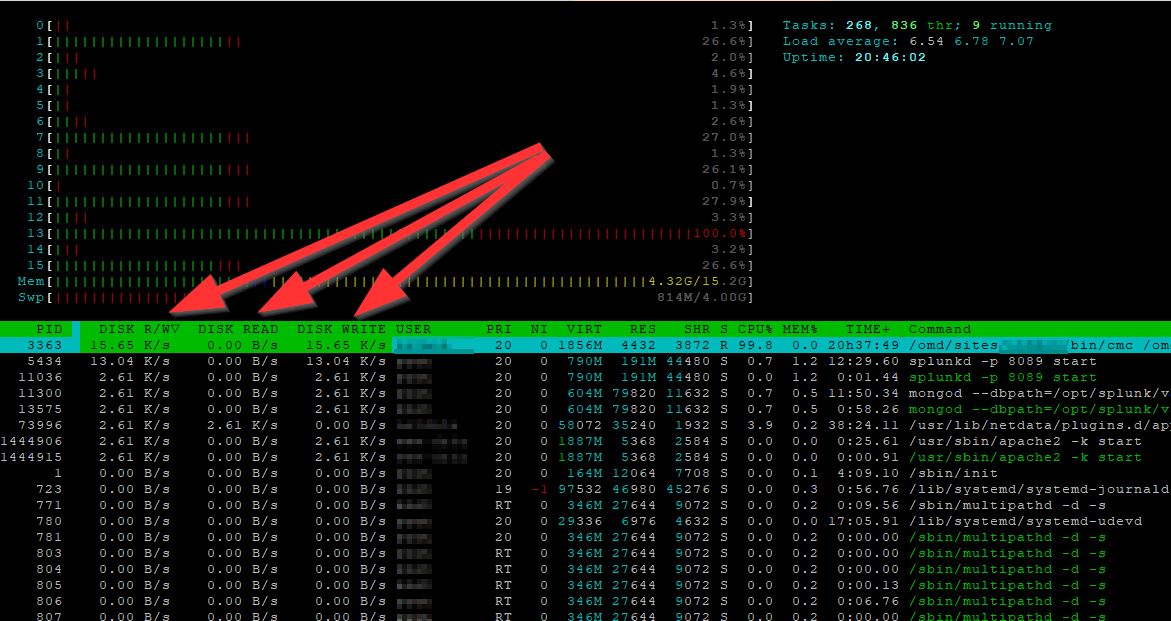

htop mit IO Daten

Aus einer Nor heraus, ein netter Tip um in htop auch die IO-Last eines Prozesses anzuzeigen.

F2 -> Columns -> Set IO_RATE (or IO_RATE_READ/IO_RATE_WRITE) -> F10

F6 Column auswählen

Einsatz von Microsoft 365 bleibt datenschutzwidrig

golem.de schreibt, dass Microsoft die deutschen Datenschutzbehörden nicht von einem rechtskonformen Einsatz von Microsoft.365 in Behörden, Schulen und Unternehmen überzeugen konnte.

ML um DataExfil zu erkennen

Auf der BlackHat wird es am 8,12,2022 einen Vortrag von Carole Boijaud geben, in dem dargestellt wird wie mittels guterm ML neue Formen der DataExfil erkann werden können.

LastPass mit weiteren Breach

DarkReading berichtet in einem Artikel über einen vermeintlichen weiteren Breach bei LastPass. Es sind wohl beim letzten Vorfall doch mehr Daten "abhanden" gekommen als ursprünglich gedacht.

Eine interessante Variante wie die "Bösewichte" immer neue Wege finden, nachzulesen bei HackRead.

Eine interessante Variante wie die "Bösewichte" immer neue Wege finden, nachzulesen bei HackRead.

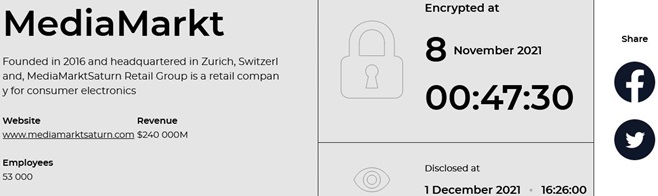

HIVE erpresst Mediamarkt

Meldung der heise.de zufolge, fordert hive (tor Link) ein Lösegeld von 100 Millionen USD für die "Freigabe" ihrer Daten.

Eine Liste von möglichen Indikatoren veröffentlicht das FBI auf einer seiner Seiten. Es empfiehlt sich, wenigstens auf deren Existenz im eigenen Netzwerk zu suchen. ;-)

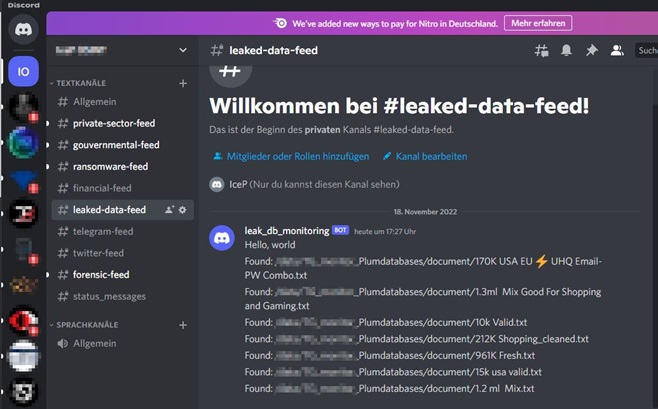

OSINT Status via DiscordBot

Um einen kleinen Statusüberblick der aktuellen OSINT-Landschaft und der Auswertungen zu bekommen, wird aus dem CDC ein DiscodBot "gefüttert".

Hier laufen nicht nur allgemeine Cyber-News auf, sondern auch die jeweiligen Ergebnisse aus der CDC-Leak-Kontrolle:

My Linux Forensic Cheatsheet

I've started another cheatsheet in the term of a brainstorming action for finding Linux artifacts within a forensic discovery.

This will be an endless "work in progress" as I don't expect to ever find every spot to look at. But, hey, prove me wrong and help to extend the list. :-)

My Windows Forensic Cheatsheet

When ever I look at a forensic evidence I'm afraid to miss some spot and start going over and over it, just to be sure not to have forgotten something very important.

Well. this is why I started my cheat sheet to have a kind of list to tick off.

Join me in "ticking off" when ever you do some similar stuff.

Some OSINT hints for #btleaks

To see how I did a "quick catch" on the BTLEAK files, have a look at my documentation of how I found the data and links although the major information was hidden and blocked.

Twitter leak or #BTLEAK

During the end of 2018, just bevore christmas, the germany partys have got a fancy gift from santa via some tweets, promissing valuable information of several prominent politicians of the german parliament.

Although twitter, google and other bigger institutions tried their best to hide the actual information, but the network is designed to overcome an atomic desaster, so hiding is hard within an environment that never forgets.

By the time of writing, I was still able to use some caches and crawler to get me the actual information and follow the several URL's (669) within the head documents.

I'm still busy with reading and evaluating the information so far, but from the first and second sight, it looks not like the very, very finest information. But, it shows how unprofessional and childish polititians use their data.

Never the less of the quality of the information itself, it is an fantastic source of information for trust relationsships that can be used in phishing and are excellent for social engineering. I*m sure further attacks from turla etc. will use it as a valuable tool.